I malware info stealer, ovvero per il furto dei dati, sono ormai una minaccia crescente. Gli attaccanti sono sempre più scaltri e raffinano continuamente le tecniche per per eludere l’individuazione. Rientra in questa tipologia di minacce Snake Keylogger, uno dei malware per il furto dati più diffuso in Italia, stando ai dati del CERT. Snake Keylogger è uno dei malware per il furto di credenziali più attivi e prende di mira sia individui che aziende.

È noto per la sua catena di infezione multi stage e per l’esecuzione diretta in memoria, tecnica che lo rende molto difficile da individuare. Il suo scopo è infatti quello di rubare dati rimanendo nascosto nel dispositivo o nella rete bersaglio.

I Seqrite Labs hanno individuato e analizzato una campagna di diffusione che aveva il payload di Snake Keylogger come payload finale per la compromissione dei sistemi.

Per saperne di più > Una nuova minaccia sbarca in Italia: scopriamo Astaroth il malware fileless per il furto dati

Snake Keylogger: vettore di infezione

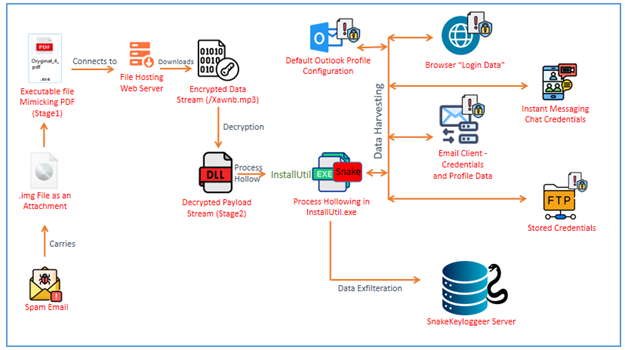

Il vettore iniziale di infezione è la più classica delle email di spam che contiene un file .img come allegato. Una volta che questo file IMG viene aperto, viene creato un drive virtuale che consente l’accesso ai dati contenuti nel file. Il file nascosto dentro l’IMG è un eseguibile (stage 1) anche se ha le fattezze dei un PDF. Gli attaccanti vi hanno messo l’icona e un nome che fa pensare ad un importante documento PDF. Un sistema che può facilmente ingannare vittime poco consapevoli.

Catena di infezione

Snake Keylogger segue un approccio sistematico per raccogliere credenziali e altri dati sensibili. In concreto:

- scarica e decripta un payload criptato, garantendosi così un esecuzione silenziosa;

- carica una DLL offuscata direttamente in memoria, eludendo i sistemi di rilevamento che analizzano i file su disco;

- inietta codice dannoso in processi genuini, in particolare in quelli correlati a .NET Framework;

- verifica il profilo Outlook di default per estrarre le credenziali email salvate;

- raccoglie dati di login da molti browser e client email, rubando le password salvate;

- estrae le credenziali FTP da FileZilla, che poi utilizza per eseguire ulteriori exploit.

Snake Keylogger: analisi tecnica

Stage 1: downloader e loader

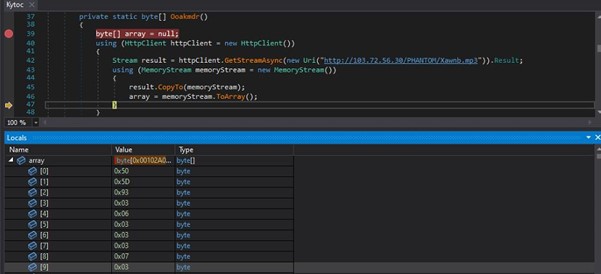

Questo file è un eseguibile x64 bit compilato in .NET con un peso di circa 10 KB. La fase 1 agisce come downloader e loader. Al momento dell’esecuzione, tenta la connessone al server remoto per recuperare alcuni file.

Guardando a prima vista l’URL, sembra che il malware recuperi un semplice file MPS dal server. Ad un esame più attento invece si capisce che quello non è un semplice media files, ma un payload criptato “travestito” da MP3.

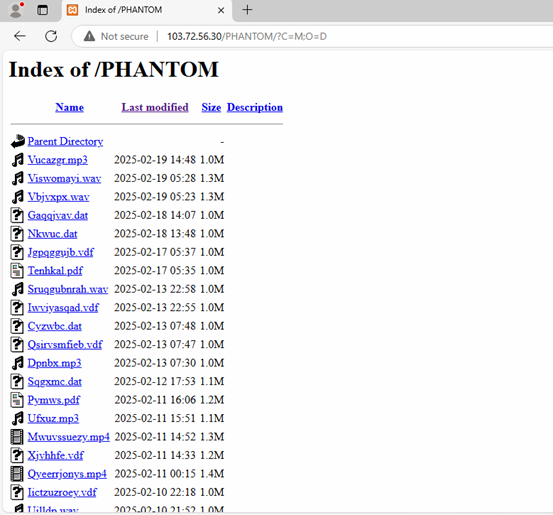

Apache Server viene sfruttato in maniera illegittima per distribuire malware

Analizzando più approfonditamente l’URL, abbiamo visto che c’è un server Apache 2.4.58 (Windows) che viene sfruttato in maniera illegittima per eseguire la campagna dannosa. Gli attaccanti mantengono e aggiornano attivamente il payload criptato su

hxxp://103.72.56.30/PHANTOM/

Come si può vedere, gli attaccanti aggiornano e ruotano regolarmente i file in questa cartella. Questa tattica [TA0042] è comunemente utilizzata nelle operazioni MaaS (malware as a service) su campagne di phishing e di distribuzione malware. Consente infatti all’attaccante di aggiornare il payload mantenendo stabile l’infrastruttura [T1608].

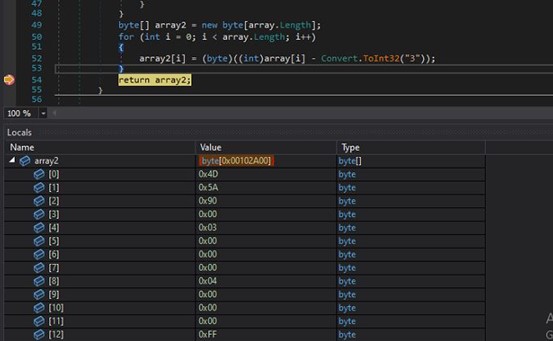

Tornando all’analisi dello stage 1, una volta recuperato lo stream, inizia la routine di decriptazione per decriptare il payload.

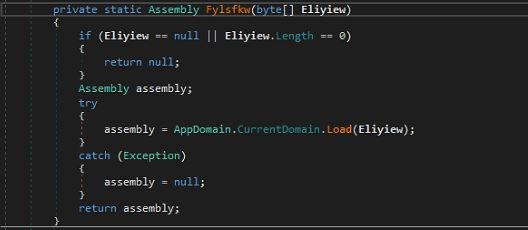

Il payload recuperato viene decriptato sottraendo 3 da ogni byte: i risultati sono memorizzati nella variabile array “array2”. Il file decriptato ha l’header di un file PE. Abbiamo fatto il dump e decodificato il flusso per poter analizzare il payload in chiaro. Abbiamo così potuto verificare che è un file DLL di 2° stage, caricato dinamicamente in memoria.

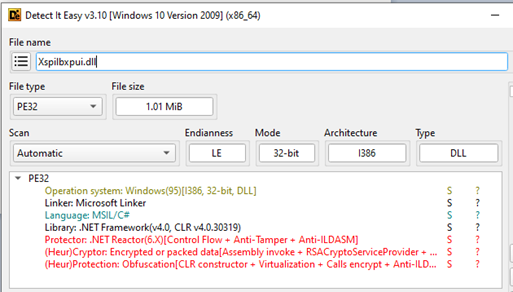

Stage 2: Xspilbxpui.dll

Utilizzando il tool di analisi DiE (Detect it Easy), abbiamo potuto verificare che il file è una DLL 32bit compilata con .NET. È altamente offuscata, protetta e criptata per impedire il reverse engineering, rendendo più complesso individuare le vere funzionalità del malware e il flusso di esecuzione.

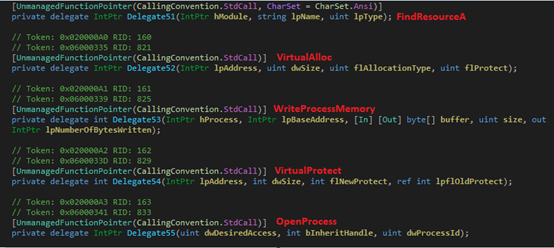

Quel che abbiamo trovato interessante in questo sample è l’uso di delegati insieme ad un elevato livello di offuscamento e alla generazione di codice intermedio per bypassare il monitoraggio dell’API.

In questa fase della catena di infezione, il malware impiega il process hollowing per eseguire il suo payload in maniera silenziosa, prendendo di mira InstallUtil.exe. Questa è una utility legittima di Windows per installare e disinstallare risorse server.

Il process hollowing è una tecnica avanzata che prevede l’avvio di un nuovo processo in stato sospeso, la deallocazione della sua memoria legittima e la successiva scrittura del codice malevolo nello spazio liberato. Una volta ripreso, il processo esegue il payload dell’attaccante.

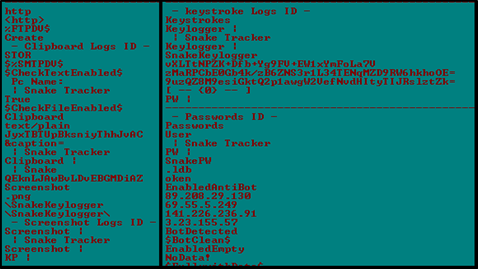

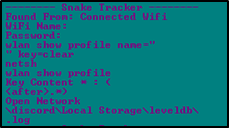

Il payload iniettato è una variante di Snake Keylogger che, tra i dati, tenta di rubare perfino i dettagli della connesione WiFI della vittima.

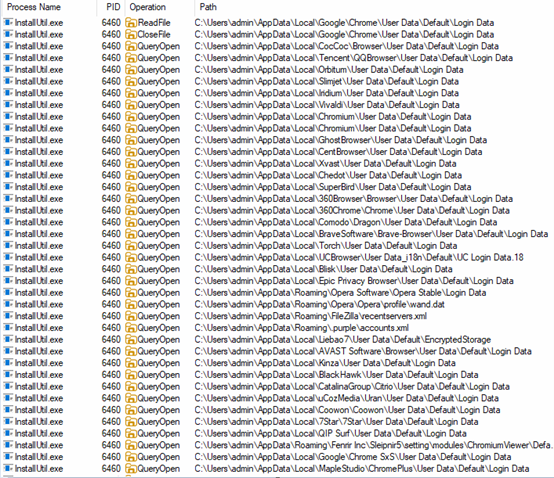

Il processo InstallUtile.exe iniettato mostra un comportamento coerente con quello di un malware per il furto di credenziali: prende di mira una vasta gamma di applicazioni nelle quali solitamente è possibile trovare traccia di dati sensibili.

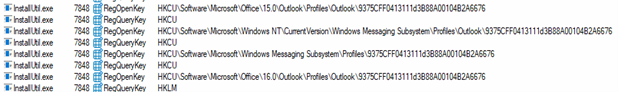

Snake Keylogger accede a una posizione critica del Registro di sistema {9375CFF0-4131-11d3-B88A-00104B2A6676}, dove Microsoft Outlook 2013 e Outlook 2016+ memorizzano le configurazioni dei profili utente. Queste configurazioni includono dettagli sugli account email, impostazioni dei server di posta e, potenzialmente, credenziali crittografate. Gli account email compromessi possono essere sfruttati per bypassare l’autenticazione a più fattori (MFA), impersonare le vittime o lanciare ulteriori attacchi all’interno di un’organizzazione.

Qui la lista delle applicazioni prese di mira da Snake Keylogger

| Browser Web(Chromium & altre varianti) | |||

| Google Chrome | Xpom Browser | Coowon Browser | SuperBird Browser |

| Microsoft Edge | 7Star Browser | CocCoc Browser | BlackHawk Browser |

| Vivaldi | Blisk Browser | Orbitum Browser | CatalinaGroup Citrio |

| Slimjet | Kinza Browser | Sputnik Browser | Epic Privacy Browser |

| Iridium | Torch Browser | Liebao7 Browser | Avast Secure Browser |

| Chromium | Comodo Dragon | QIP Surf Browser | QQ Browser (Tencent) |

| UCBrowser | Brave Browser | Nichrome Browser | MapleStudio ChromePlus |

| 360 Browser | Citrio Browser | Opera / Opera GX | Uran Browser (uCozMedia) |

| Fenrir Inc. Sleipnir5 | |||

Queste applicazioni salvano password, cookie e dati nel file “Login Data”. Snake Keylogger tenta di interrogare e leggere questi dati sensibili

| Browser Mozilla-Based |

| Mozilla Firefox |

| Waterfox |

| SeaMonkey |

| Comodo IceDragon |

| Cyberfox (8pecxstudios) |

| Pale Moon (Moonchild Productions) |

Queste applicazioni salvano login, preferiti, dati di sessione e cronologia in “Profiles\”.

| Client email |

| Thunderbird (Profiles\) |

| Postbox (Profiles\) |

Queste applicazioni salvano credenziali email e configurazioni del server.

Per dati ulteriori, Hash dei file, Mitre TTPs fare riferimento all’articolo originale.

Autori

- Prashil Moon

- Rumana Siddiqui