Gli attacchi DDoS sono in crescita…

Come indicano i recenti report di sicurezza informatica, il primo trimestre del 2019 ha mostrato un netto incremento degli attacchi DDos, con molteplici attacchi durati ben più di un’ora. Alcuni ricercatori ritengono che tale incremento sia da attribuirsi al fatto che la diminuzione dell’attività e del valore del cripto mining (l’estrazione di criptovaluta sfruttando il potere di calcolo di macchine infette) abbia portato i cyber criminali a cercare nuove foni di guadagno, determinando quindi un “ritorno di moda” degli attacchi DDoS.

Che cosa è un attacco DDoS?

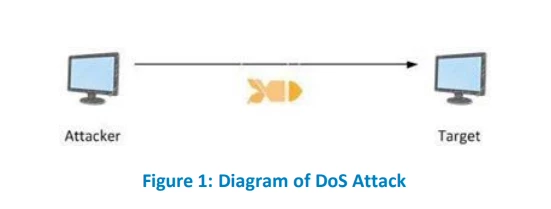

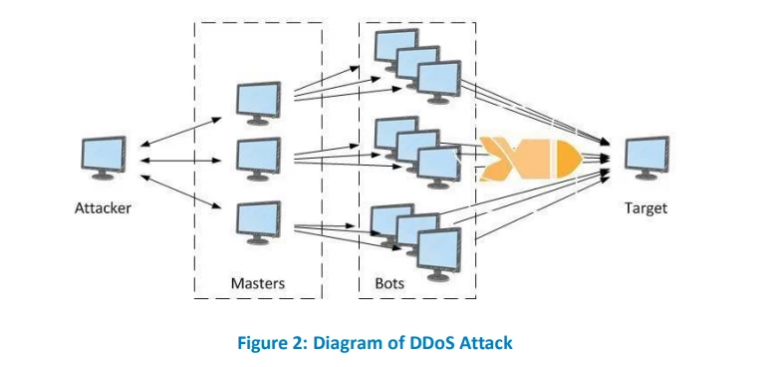

Un attacco di denial of service (DoS), negazione del servizio, è una strategia di attacco nella quale un dispositivo zombie sconosciuto mira ad impedire ad altri di accedere ad un server Web, ad un’applicazione Web o ad un servizio in cloud subissando di richieste di accesso la stessa fonte, rendendo quindi nei fatti inaccessibile il servizio Internet di destinazione.

Dall’altro lato un attacco DDoS (distributed denial of service) è un attacco DoS, ma da molteplici fonti su più reti, che può interrompere servizi di vario tipo come le API di applicazioni obile, pagine web, servizi di posta elettronica o servizi DNS.

Perchè esistono gli attacchi DDoS?

Le motivazioni che possono spingere un attaccante a eseguire attacchi DDoS sono molteplici: dal divertimento al rallentamento dell’attività dei concorrenti, dal guadagno monetario al reddito da cripto mining ecc… Più raramente gli attacchi DDoS sono usati come copertura durante il furto di dati sensibili e preziosi dalle vittime.

Quali tipi di attacco DDoS?

Gli attacchi DDoS possono essere di vari tipi. I più comuni sono:

- UDP Flood

in questa tipologia di attacco vengono colpite delle porte casuali su un computer o una rete con molteplici pacchetti UDP (User Data Protocol, un protocollo di tipo connectionless). L’host remoto, inondato di pacchetti UDP, verigficherà se c’è un’applicazione in ascolto su quella porta, ne registrerà l’assenza e invierà comunque un pacchetto ICMP di risposta di destinazione irraggiungibile. Per ogni pacchetto UDP inviato, l’host sotto attacco sarà costretto ad inviare altrettante risposte ICMP, portandolo quindi ad essere irraggiungibile da altri client. - SYN Flood

è un tipo di attacco nel quale si inviano su un host richieste di connessione TCP più velocemente di quanto la macchina bersaglio possa elaborarle: si causa così la saturazione della rete. - ICMP (PING) Flood

è un attacco nel quale il sistema bersaglio viene sommerso di pacchtti ICMP Echo Request senza attendere le risposte. Il sistema bersaglio continua a generare pacchetti di risposta ICMP per ogni richiesta, fino all’esaurimento della larghezza di banda in entrata e in uscita, portando al rallentamento del sistema. - Ping of Death Attack

questo attacco consiste nell’invio di un pacchetto IP malformato che supera i 65.535 byte (la dimensione massima consentita dal livello di rete) ad un sistema bersaglio, causando un buffer overflow del sistema sotto attacco: si ottiene o il blocco del servizio o il crash di sistema. - DHCP Starvation attack

l’attaccante invia una serie di richieste DHCP provenienti da indirizzi MAC appositamente creati così da bloccare tutti gli indirizzi disponibili. Ogni tentativo di connessione sarà quindi bloccato perchè la linea sarà considerata occupata.

L’impatto di un attacco DDoS su una azienda

Generare attacchi DDoS non è molto costoso né particolarmente complesso: queste caratteristiche rendono molto conveniente per un attaccante optare per questo genere di attacco. Al contrario, però, l’impatto sulle vittime può essere enorme. Basta immaginarsi le conseguenze economiche e di immagine di un’azienda che subisce un blocco del servizio per 24 ore. Nel 2015, per fare un esempio, un server della BBC fu travolto da un traffico a 602 GBps: le conseguenze furono il collasso dei siti e di servizi di contenuti forniti dai server BBC. Il danno fu enorme.

Ogni minuto di ritardo nella risoluzione del problema genera perdite e danni per l’azienda e può spingere i concorrenti ad approfittare del down.

Quindi è meglio proteggere che curare!

La velocità di Internet cresce di giorno in giorno e i nostri server potrebbero essere attaccati da cyber criminale con connessioni ad alto volume: un volume enorme di connessioni si traduce in scenari di negazione del servizio. Prima di dover correre ai ripari per ridurre i danni è quindi più sensato correre ai ripari approntando un valido sistema difensivo.